Fecha de inicio: 3 de Junio de 2026

Docentes: Mg. Lic. Ruben Dario Aybar y Mg. Gladys Martinez

Días y horarios: Las clases sincrónicas se dictarán los miércoles de 19 a 21 hs.

Las clases sincrónicas quedarán grabadas en el campus para su consulta durante el curso.

Las clases grabadas no podrán descargarse, sólo estarán disponibles en la plataforma.

Descripción: Este curso ofrece una formación integral en los pilares técnicos que sostienen la infraestructura tecnológica moderna. A través de un enfoque teórico-práctico, los estudiantes explorarán desde la arquitectura física del hardware y el proceso de arranque seguro (UEFI), hasta la implementación avanzada de entornos virtuales mediante hipervisores.

El programa está diseñado para desarrollar habilidades críticas en la gestión de ecosistemas operativos diversos, profundizando en la administración por línea de comandos en Linux y la gestión de servicios y registros en Windows. Se hace especial énfasis en la virtualización como herramienta de seguridad, el uso de instantáneas (snapshots) para la recuperación ante incidentes y la aplicación de normativas de Ciberseguridad y Seguridad de la Información para la creación de redes aisladas y entornos de pruebas seguros.

Objetivo General:

Capacitar a los cursantes en la configuración, administración y optimización de infraestructuras informáticas físicas y virtuales, proporcionando las bases técnicas necesarias para garantizar la integridad de los sistemas y la continuidad operativa bajo estándares de seguridad informática y ciberseguridad.

Objetivos Específicos:

Unidad I: Arquitectura, Virtualización y Despliegue Táctico

* Comprender y aplicar las normativas de Ciberseguridad y Seguridad de la Información en el diseño de arquitecturas de red aisladas para entornos de pruebas.

* Dominar el funcionamiento de los Hipervisores de Tipo 2 para la creación y gestión eficiente de máquinas virtuales.

* Analizar los componentes críticos del hardware y el proceso de Secure Boot (UEFI) para asegurar la integridad del sistema desde el encendido.

* Ejecutar instalaciones tácticas de sistemas operativos (distribuciones Alfa y Bravo) optimizando los recursos del Host y utilizando técnicas de clonación y snapshots para la gestión de entornos.

Unidad II: Administración de Ecosistemas y Gestión de Sistemas de Archivos

* Analizar las funciones del Kernel y la gestión de procesos, memoria y sistemas de archivos (NTFS, Ext4) para comprender el comportamiento interno de los sistemas operativos.Desarrollar competencias en la administración de entornos Linux mediante el uso avanzado de la interfaz de línea de comandos (CLI), gestión de permisos y repositorios seguros.

* Desarrollar competencias en la administración de entornos Linux mediante el uso avanzado de la interfaz de línea de comandos (CLI), gestión de permisos y repositorios seguros.

* Gestionar servicios y registros del sistema en entornos Windows, utilizando herramientas como PowerShell y visores de eventos para el monitoreo y la detección de anomalías.

Modalidad: La actividad es totalmente virtual con una duración de cinco (5) semanas, durante cada una de las semanas se dictará una clase sincrónica los días miércoles de 19 a 21 hs, a los alumnos se les brindará un soporte sincrónico (Grupo de Telegram) y Asincrónico (Mail) para que puedan evacuar sus dudas sobre las tareas solicitadas por los docentes. Las prácticas de laboratorio son tareas creadas en la plataforma Moodle (Recurso Libro) para que las pueda seguir paso a paso cada alumno en su propia computadora.

Duración: 5 semanas

Perfil de los participantes: Este curso está dirigido a profesionales, técnicos o estudiantes del ámbito de la tecnología y la seguridad que busquen consolidar sus bases operativas. El perfil ideal incluye:

• Personal de TI y Administradores de Sistemas: Que deseen profundizar en la virtualización táctica y el endurecimiento (hardening) de sistemas operativos.

• Analistas de Ciberseguridad y Ciberdefensa: Interesados en comprender la arquitectura de bajo nivel y la gestión de redes aisladas para el análisis de amenazas y mitigación de malware.

• Estudiantes de Carreras de Ingeniería o Informática: Que busquen una orientación práctica hacia la infraestructura segura y el despliegue de sistemas en entornos controlados.

• Perfil y Competencias: El cursante debe poseer una mentalidad analítica, capacidad para el aprendizaje autodidacta de comandos técnicos y un alto sentido de la responsabilidad en el manejo de entornos virtuales y herramientas de administración.

Requisitos: conocimientos previos sobre:

• Conocimientos de Hardware y Software: Comprensión básica de los componentes de una computadora (CPU, RAM, Almacenamiento) y familiaridad con el uso de sistemas operativos.

• Fundamentos de Redes: Nociones básicas sobre direccionamiento IP, máscaras de subred y el modelo OSI (útil para la creación de la red aislada NEXO en la Clase 1).

• Lógica de Sistemas: Capacidad de razonamiento lógico para la resolución de problemas técnicos y comprensión de estructuras jerárquicas de archivos.

• Requerimientos de Hardware (Host): Contar con un equipo con soporte de Virtualización por Hardware (Intel VT-x o AMD-V) habilitado en la BIOS/UEFI, y al menos 8 GB de RAM (recomendado 16 GB) para soportar la ejecución de máquinas virtuales en los laboratorios.

Temario

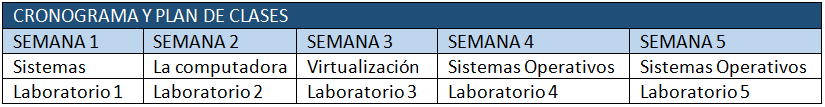

SEMANA 1 – Sistemas – 10 HORAS

Tipos de Sistemas. Ejemplos de Sistemas. Sistemas de la Información. Información. Virtualización – Hypervizor. Que es un Laboratorio de Seguridad Informática. Para que crear un Laboratorio de Seguridad Informática. Quienes deben crear un Laboratorio. Que necesito para crear un laboratorio.

SEMANA 2 – La Computadora – 10 HORAS

Introducción. El hardware: la arquitectura x86. El hardware: el sistema binario. El hardware: el sistema hexadecimal. El hardware: el sistema hexadecimal. Basic Input Output System (BIOS). El sistema operativo. Las aplicaciones. El proceso de arranque

SEMANA 3 – Virtualización – 10 HORAS

Introducción. Recursos. Conectividad y Aislamiento. Modo NAT. Red Interna. Snapshot. Snapshot vs Backup. VDI. Clonación. Centro de Comandos

SEMANA 4 – Sistemas Operativos – 10 HORAS

Introducción. Generaciones. Modos de ejecución. Llamadas al sistema (syscall). Kernel. Sistema de Archivos (File System)

SEMANA 5 – Sistemas Operativos – 10 HORAS

Introducción. CLI. SU vs SUDO. sudoers y visudo. Triada U-G-O. Permisos

Requisitos y Procedimientos de Evaluación

Para obtener el CERTIFICADO DE ASISTENCIA los asistentes deberán participar de al menos 4 de las 5 clases sincrónicas.

Para obtener el CERTIFICADO DE APROBACIÓN los asistentes deberán entregar 3 de los laboratorios que serán puestos a disposición por los docentes.

Formulario de inscripción: https://forms.gle/Pdo62rrYKs9mTozVA

Aranceles

Inscripción temprana (hasta el 27 de Mayo de 2026)

* AR$ 160.000.- (para nacionales)

* USD 137.- (para extranjeros)

Inscripción tardía (desde el 28 de Mayo de 2026)

* AR$ 180.000.- (para nacionales)

* USD 154.- (para extranjeros)

50% Descuento para socios de SADIO (con 12 meses de antigüedad)

Los socios de AADECA gozan de los mismos derechos que los socios de SADIO

Medios de pago disponibles:

– Pago por Transferencias Bancarias (solo para residentes en Argentina) a:

NUEVA CUENTA BANCARIA

SANTANDER PESOS

Razón Social A SADIO SOC ARG DE INF E INV O

CUIT/CUIL 30649312180

Cta Cte en Pesos 029-040893/4

CBU 0720029820000004089340

Alias SOCIEDAD.SADIO

– Pago con Tarjeta de crédito/débito (Visa o Master). Solicitar el botón de pago correspondiente a informacion@sadio.org.ar

Es posible pagar en cuotas con interés. Consulte.

– PAYPAL (para extranjeros). Solicite el link de pago.

¡Cupos limitados! Reserva tu vacante con el pago de tu inscripción

Antecedentes de los docentes:

MG. LIC. RUBEN DARIO AYBAR

Con una trayectoria superior a 15 años de experiencia desarrollando experiencia profesional en Seguridad Informática, Seguridad de la información y Ciberseguridad, pasando por reconocidas empresas privadas, así también en el ámbito estatal como Ministerios llegando a ocupar el cargo de Director de Tecnología del Ministerio de Desarrollo Territorial y Hábitat de nivel nacional, Sociedades del Estado ocupando el puesto de Coordinador del Área de Seguridad de la Información y Organismos Autárquicos ocupando el puesto de subdirector de la Dirección de Seguridad Informática.

Como profesor con la siguiente trayectoria:

Participando como Profesor Invitado de la catedra de redes de la Maestría en Seguridad Informática de la Escuela de Estudios de Posgrado de la Universidad de Buenos Aires dictando la clase de DevSecOps.

Profesor titular de la materia Ciberseguridad de Tecnologías de la Información del Curso Básico Conjunto de Ciberdefensa (CBCCD) perteneciente al Instituto de Ciberdefensa de las Fuerzas Armadas dependiente de las Universidad de la Defensa Nacional.

Profesor titular de las materias Proyecto sobre principios y enfoques de diseño de software seguro y principios y enfoques de diseño de software seguro de la Maestría en Ciberdefensa y Ciberseguridad de la escuela de estudios de posgrado de la Universidad de Buenos Aires.

También participando como orador en conferencias a nivel nacional e internacional, algunas de ellas Security BSides Latam 2019 (Peru), OWASP Latam Tour 2019 (Bs As), PampaSeg 2016/2019 (La Pampa), ParanaConf 2018/2019 (Entre Ríos), ChubutHack 2019 (Chubut), Osinteame 2019 (Bs As).

MG. GLADYS MARTINEZ

Con más de 20 años de experiencia en el área de TI, trabajo con procesos tecnológicos en constante actualización con la información y herramientas informáticas actuales.

Gestiona un equipo de desarrollo con enfoque en Simuladores de Vuelo y Juegos de Guerra. Proyectos digitales web, coordinación de desarrollo de TIC, Investigación y Desarrollo, Seguridad en informática y Ciberdefensa.

Colaboradora en el Observatorio Argentino del Ciberespacio y voluntaria en Argentina Cibersegura.

Licenciada en Análisis de Sistemas, Facultad de Ingeniería de la Universidad de Buenos Aires, Mag. en Seguridad Informática y Especialista en Explotación de Datos y descubrimiento de Conocimientos (Data Mining) Facultad de Ciencias Exactas y Naturales de la UBA. Con amplia capacitación en Ciberseguridad y Ciberdefensa a través de la Organización de los Estados Americanos (OEA) y el Instituto Nacional de Ciberseguridad (INCIBE) del Reino Unido de España. Diplomada en Ciberdefensa, egresada de la Escuela Superior De Guerra Conjunta De Las Fuerzas Armadas, con entrenamiento en ciberdefensa por la Junta Interamericana de Defensa.

Actualmente doctoranda en Defensa Nacional en la Universidad de la Defensa Nacional.

Profesora de la materia Seguridad de la Información de la Licenciatura en Tecnologías Digitales en la Universidad de la Ciudad de Buenos Aires.

Instructora en el Software Módulo Unificado de Logística Aérea, software oficial del Sistema de Cooperación de las Fuerzas Aéreas Americanas.

Chair del Simposio Argentino de Ciberseguridad y Ciberdefensa, 53 Jornadas Argentinas de Informática (JAIIO) 2024 – 54 Jornadas Argentinas de Informática (JAIIO) 2025 – 55 Jornadas Argentinas de Informática (JAIIO) 2026